[투데이e코노믹 = 우혜정 기자] 과학기술정보통신부의 2021 하반기 사이버위기대응 모의훈련 결과, 50개사 중 32개사에서 서버침투에 취약한 보안 위협이 확인됐다.

과기부는 한국인터넷진흥원(KISA)와 함께 민간기업을 대상으로 실제 사이버 공격과 동일한 방식으로 모의훈련을 실시하고 그 결과를 17일 발표했다.

2021년도 하반기 모의훈련은 지난 11월 1일부터 약 3주 동안 참여기업 285개사, 임직원 9만 3257명을 대상으로 ▲해킹메일 전송 후 대응절차 점검 ▲디도스(DDos) 공격 및 복구 점검 ▲기업의 홈페이지 및 서버 대상 모의 침투를 진행했다.

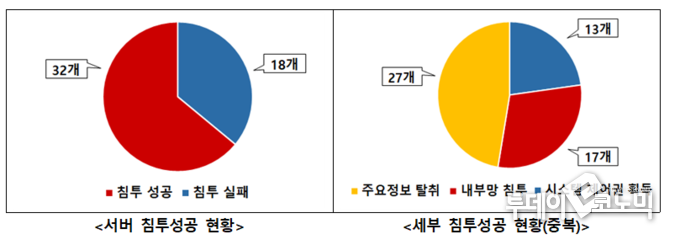

모의침투 훈련은 기업 홈페이지와 웹서버 및 업무용 서버 대상으로 이뤄졌다. 이때 참여기업 50개사 중 32개사에서 해킹 공격에 취약한 보안 취약점을 이용해 시스템 제어권 획득, 내부망 침투, 주요정보 탈취까지 가능한 것으로 확인됐다.

주요정보가 탈취된 기업은 27개사다. 기업 정보 외부 전송, 개인정보 탈취 등의 문제가 발생했다. 내부망 침투가 된 기업은 17개사다. 정부는 와이파이 암호 무력화 등을 통한 내부 네트워크 접속 여부를 확인했다. 시스템 제어권 획득에 해당되는 기업은 13개사로, 원격실행 취약점 등을 통해 권리자 권한을 뺏길 수 있음이 확인됐다.

홈페이지는 총 45개사 중 40개사에서 163개의 숨어있는 웹 취약점이 발견됐다. 정부는 이 취약점을 신속히 제거해 해킹 위협을 미연에 방지했다.

디도스 훈련은 참여기업 44개사 홈페이지에 실제 디도스 공역을 수행해 보안장비의 탐지시간 및 대응시간을 측정했다. 또 신규 공격에 대한 대응능력이 있는지 점검했다.

보안투자 여력이 있는 대기업은 중소기업에 비해 상대적으로 우수한 것으로 나타났다. 반면 중소기업은 디도스 공격 유형 및 로그 분석에 미흡했다. 대기업의 디도스 공격 탐지시간은 5분, 대응시간은 16분이었다. 중소기업의 디도스 탐지시간은 9분, 대응시간은 23분으로 나타났다.

해킹메일 훈련은 임직원을 대상으로 ‘프로그램 업데이트 안내’, ‘사내 코로나19 예방접종 대상자 안내’ 등 이슈나 내부 직원을 사칭한 해킹메일을 발송했다.

열람율은 16.7%, 악성코드 감염율은 5.4%로 2021년 상반기 대비 각각 9.1%p, 22%p 감소한 것으로 나타났다. 특히 훈련에 재참여한 기업의 감염률은 3.6%로, 신규 참여기업의 감염율 8.0%에 비교해 낮았다.

홍진배 정보보호네트워크정책관은 “최근 아파치(Apache) Log4j에서 치명적인 취약점 발견으로 전 세계적으로 사이버위협이 증대되고 있는 만큼 정부에서 실시하는 모의훈련에 많은 기업들이 적극적으로 참여하여 사이버위협 노출된 취약점을 사전에 파악하고 조치하여 피해를 최소화 해줄 것을 당부한다”고 밝혔다.

* 본 기사는 보도자료를 기반으로 작성됐습니다.